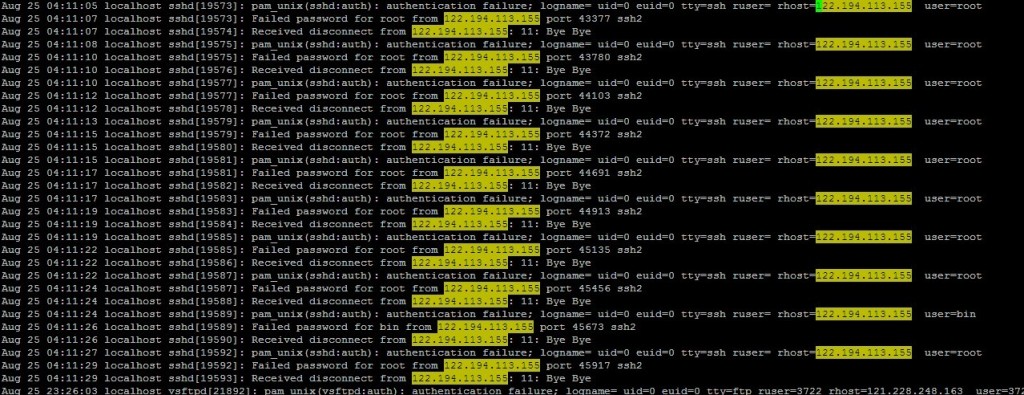

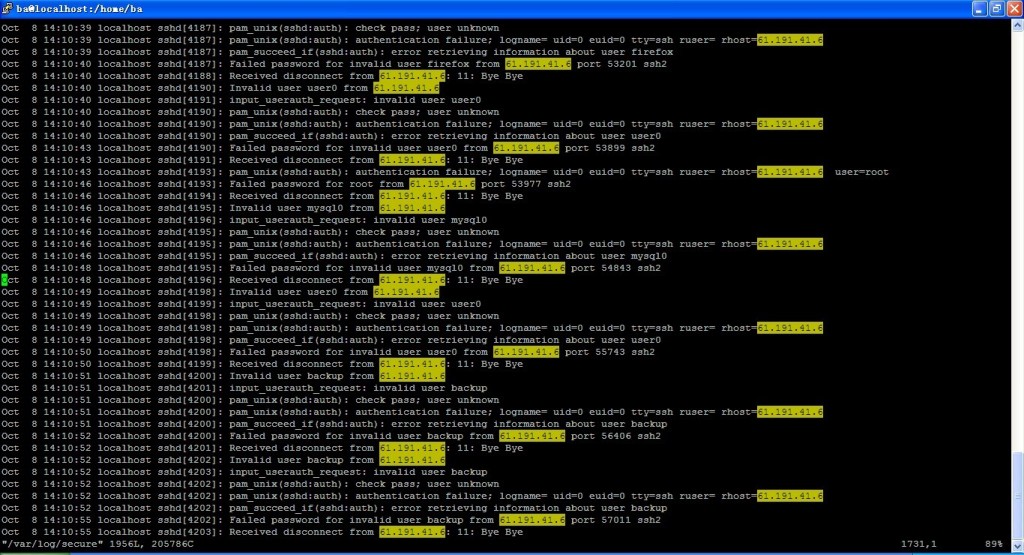

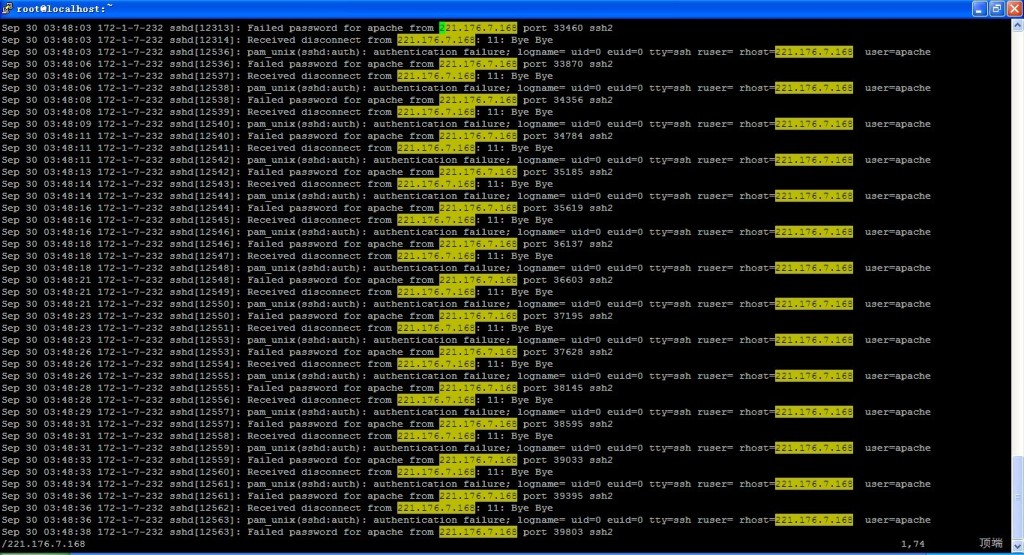

公布以下地区曾暴力破解过公司服务器的IP(只代表ip所在区域) 不干好事的家伙,网警在干嘛。。。

再继续攻击,用抓包工具给你们MAC地址找出来了,只要电信一查啥时候分配过这个IP地址,看你们跑哪去 ,告诫你们别干蠢事,当心网警逮到,这种ssh暴力破解方法属于最低级的骇客一族。。。不值得别人尊重,我想我一台小小的服务器都这么多人光临,不用说互联网上的那么多托管计算机的安全问题了。希望各地区系统管理员多多公布这种恶意攻击他人计算机的行为~~~

,告诫你们别干蠢事,当心网警逮到,这种ssh暴力破解方法属于最低级的骇客一族。。。不值得别人尊重,我想我一台小小的服务器都这么多人光临,不用说互联网上的那么多托管计算机的安全问题了。希望各地区系统管理员多多公布这种恶意攻击他人计算机的行为~~~

丫的,竟然我的服务器还被植入了未知木马,有个后台程序一直在连接国外服务器的80端口(当然也有可能下面这些计算机当成国外黑客的肉机了。)总算iptables里被我禁止了。

网络上坏人不少。。。 当然网络上牛人写的暴力破解ssh密码的python脚本,让这些不安好心的攻击者提供了方便。

从遇到的问题来看:

暴露在公网的计算机:防火墙里将不用的所有端口关闭掉,只开自己需要的几个服务即可(http,ftp,ssh) ssh密码一定要大大的长,让他们破解去吧,然后配置上denyhosts工具吧。

iptables配置如下:

下面的规则只允许其他客户机访问服务器的22端口,服务器不能主动访问外网的任何端口、中了木马也不可怕,切断了他们的连接。

#!/bin/sh

iptables -F

iptables -X

iptables -Z

iptables -P INPUT DROP

iptables -P OUTPUT DROP

iptables -P FORWARD DROP

iptables -A INPUT -p tcp --dport 22 -j ACCEPT

iptables -A INPUT -m state --state NEW,RELATED,ESTABLISHED -j ACCEPT

iptables -A OUTPUT -p tcp --sport 22 -j ACCEPT

iptables -A OUTPUT -m state --state RELATED,ESTABLISHED -j ACCEPT

service iptables save

来自安徽的IP:

来自北京的IP:

来自江苏泰州的ip: