wireshark的使用教程

wireshark是一款抓包软件,比较易用,在平常可以利用它抓包,分析协议或者监控网络,是一个比较好的工具,因为最近在研究这个,所以就写一下教程,方便大家学习。

?????? 这里先说Wireshark的启动界面和抓包界面

?????? 启动界面:

???????

?

抓包界面的启动是

按file下的按钮

之后会出现

?????

???????

?

这个是网卡的显示,因为我有虚拟机所以会显示虚拟网卡,我们现在抓的是真实网卡上的包所以在以太网卡右边点击start 开始抓包

?

?

![]()

?

这个就是抓包的界面了(也是主界面)

?

?

Wireshark主窗口由如下部分组成:

菜单――用于开始操作。

主工具栏――提供快速访问菜单中经常用到的项目的功能。

Fiter toolbar/过滤工具栏――提供处理当前显示过滤得方法。

Packet List面板――显示打开文件的每个包的摘要。点击面板中的单独条目,包的其他情况将会显示在另外两个面板中。

Packet detail面板――显示您在Packet list面板中选择的包的更多详情。

Packet bytes面板――显示您在Packet list面板选择的包的数据,以及在Packet details面板高亮显示的字段。

状态栏――显示当前程序状态以及捕捉数据的更多详情。

?

?

?

?

1.菜单栏

?

主菜单包括以下几个项目:

会弹出对话框

会弹出对话框

?

?

???????????4.封包列表?

?

?

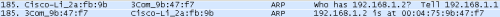

封包列表中显示所有已经捕获的封包。在这里您可以看到发送或接收方的MAC/IP地址,TCP/UDP端口号,协议或者封包的内容。

如果捕获的是一个OSI layer 2的封包,您在Source(来源)和Destination(目的地)列中看到的将是MAC地址,当然,此时Port(端口)列将会为空。

如果捕获的是一个OSI layer 3或者更高层的封包,您在Source(来源)和Destination(目的地)列中看到的将是IP地址。Port(端口)列仅会在这个封包属于第4或者更高层时才会显示。

您可以在这里添加/删除列或者改变各列的颜色:

Edit menu -> Preferences

5.封包详细信息

?

ps:wireshark会用不难,难的是会看懂这些包

(如果对这些包头信息不了解的可以自己去查查资料)

?

6. 16进制数据

?

在这里我们还要学会在大量的信息中过滤和分析我们需要的信息

过滤:

过滤器会如此重要。它们可以帮助我们在庞杂的结果中迅速找到我们需要的信息。

?

-?

两种过滤器的目的是不同的。

1.捕捉过滤器是数据经过的第一层过滤器,它用于控制捕捉数据的数量,以避免产生过大的日志文件。

2.显示过滤器是一种更为强大(复杂)的过滤器。它允许您在日志文件中迅速准确地找到所需要的记录。

1.捕捉过滤器

捕捉过滤器的语法与其它使用Lipcap(Linux)或者Winpcap(Windows)库开发的软件一样,比如著名的TCPdump。捕捉过滤器必须在开始捕捉前设置完毕,这一点跟显示过滤器是不同的。

设置捕捉过滤器的步骤是:

- 选择 capture -> options。

- 填写"capture filter"栏或者点击"capture filter"按钮为您的过滤器起一个名字并保存,以便在今后的捕捉中继续使用这个过滤器。

- 点击开始(Start)进行捕捉。

?

语法:?Protocol?Direction?Host(s)?Value?Logical Operations?Other expression_r例子:?tcp?dst?10.1.1.1?80?and?tcp dst 10.2.2.2 3128?

?Protocol(协议):

?Protocol(协议):

可能的值: ether, fddi, ip, arp, rarp, decnet, lat, sca, moprc, mopdl, tcp and udp.

如果没有特别指明是什么协议,则默认使用所有支持的协议。 ?Direction(方向):

?Direction(方向):

可能的值: src, dst, src and dst, src or dst

如果没有特别指明来源或目的地,则默认使用 "src or dst" 作为关键字。

例如,"host 10.2.2.2"与"src or dst host 10.2.2.2"是一样的。 ?Host(s):

?Host(s):

可能的值: net, port, host, portrange.

如果没有指定此值,则默认使用"host"关键字。

例如,"src 10.1.1.1"与"src host 10.1.1.1"相同。 ?Logical Operations(逻辑运算):

?Logical Operations(逻辑运算):

可能的值:not, and, or.

否("not")具有最高的优先级。或("or")和与("and")具有相同的优先级,运算时从左至右进行。

例如,

"not tcp port 3128 and tcp port 23"与"(not tcp port 3128) and tcp port 23"相同。

"not tcp port 3128 and tcp port 23"与"not (tcp port 3128 and tcp port 23)"不同。

?

?

例子:

?

tcp dst port 3128?

显示目的TCP端口为3128的封包。

?

ip src host 10.1.1.1?

显示来源IP地址为10.1.1.1的封包。

?

host 10.1.2.3?

显示目的或来源IP地址为10.1.2.3的封包。

?

src portrange 2000-2500?

显示来源为UDP或TCP,并且端口号在2000至2500范围内的封包。

?

not imcp?

显示除了icmp以外的所有封包。(icmp通常被ping工具使用)

?

src host 10.7.2.12 and not dst net 10.200.0.0/16?

显示来源IP地址为10.7.2.12,但目的地不是10.200.0.0/16的封包。

?

(src host 10.4.1.12 or src net 10.6.0.0/16) and tcp dst portrange 200-10000 and dst net 10.0.0.0/8?

显示来源IP为10.4.1.12或者来源网络为10.6.0.0/16,目的地TCP端口号在200至10000之间,并且目的位于网络10.0.0.0/8内的所有封包。

?

?

注意事项:

当使用关键字作为值时,需使用反斜杠“\”。

"ether proto \ip" (与关键字"ip"相同).

这样写将会以IP协议作为目标。

"ip proto \icmp" (与关键字"icmp"相同).

这样写将会以ping工具常用的icmp作为目标。

可以在"ip"或"ether"后面使用"multicast"及"broadcast"关键字。

当您想排除广播请求时,"no broadcast"就会非常有用。

?

?

?2.?显示过滤器

?2.?显示过滤器

通常经过捕捉过滤器过滤后的数据还是很复杂。此时您可以使用显示过滤器进行更加细致的查找。

它的功能比捕捉过滤器更为强大,而且在您想修改过滤器条件时,并不需要重新捕捉一次。

?

语法:?Protocol.String 1.String 2?Comparison?

?Protocol(协议):

?Protocol(协议):

您可以使用大量位于OSI模型第2至7层的协议。点击"Expression..."按钮后,您可以看到它们。

比如:IP,TCP,DNS,SSH

?String1, String2?(可选项):

?String1, String2?(可选项):

协议的子类。

点击相关父类旁的"》"号,然后选择其子类。

?Comparison operators (比较运算符):

?Comparison operators (比较运算符):

可以使用6种比较运算符:

?

英文写法:C语言写法:含义:eq==等于ne!=不等于gt>大于lt<小于ge>=大于等于le<=小于等于?

?Logical expression_rs(逻辑运算符):

?Logical expression_rs(逻辑运算符):

?

英文写法:C语言写法:含义:and&&逻辑与or||逻辑或xor^^逻辑异或not!逻辑非?

被程序员们熟知的逻辑异或是一种排除性的或。当其被用在过滤器的两个条件之间时,只有当且仅当其中的一个条件满足时,这样的结果才会被显示在屏幕上。

让我们举个例子:

"tcp.dstport 80 xor tcp.dstport 1025"

只有当目的TCP端口为80或者来源于端口1025(但又不能同时满足这两点)时,这样的封包才会被显示。

?

?

例子:

?

snmp || dns || icmp显示SNMP或DNS或ICMP封包。?

?

ip.addr == 10.1.1.1?

显示来源或目的IP地址为10.1.1.1的封包。

?

ip.src != 10.1.2.3 or ip.dst != 10.4.5.6?

显示来源不为10.1.2.3或者目的不为10.4.5.6的封包。

换句话说,显示的封包将会为:

来源IP:除了10.1.2.3以外任意;目的IP:任意

以及

来源IP:任意;目的IP:除了10.4.5.6以外任意

?

ip.src != 10.1.2.3 and ip.dst != 10.4.5.6?

显示来源不为10.1.2.3并且目的IP不为10.4.5.6的封包。

换句话说,显示的封包将会为:

来源IP:除了10.1.2.3以外任意;同时须满足,目的IP:除了10.4.5.6以外任意

?

tcp.port == 25显示来源或目的TCP端口号为25的封包。?

?

tcp.dstport == 25显示目的TCP端口号为25的封包。?

?

tcp.flags显示包含TCP标志的封包。?

?

tcp.flags.syn == 0x02显示包含TCP SYN标志的封包。?

如果过滤器的语法是正确的,表达式的背景呈绿色。如果呈红色,说明表达式有误。

?

?

分析:

"Follow TCP Stream"

如果你处理TCP协议,想要查看Tcp流中的应用层数据,"Following TCP streams"功能将会很有用。如果你项查看telnet流中的密码,或者你想尝试弄明白一个数据流。或者你仅仅只需要一个显示过滤来显示某个TCP流的包。这些都可以通过Wireshark的"Following TCP streams"功能来实现。

在包列表中选择一个你感兴趣的TCP包,然后选择Wireshark工具栏菜单的"Following TCP Streams"选项(或者使用包列表鼠标右键的上下文菜单)。然后,Wireshark就会创建合适的显示过滤器,并弹出一个对话框显示TCP流的所有数据。

AsCII。在此视图下你可以以ASCII凡是查看数据。当然最适合基于ASCII的协议用,例如HTTP. EBCDIC。For the big-iron freaks out there.(不知道这句是什么意思, EBCDIC 是IBM公司的字符二进制编码标准。) HEX Dump. 允许你查看所有数据,可能会占用大量屏幕空间。适合显示二进制协议。 C Arrays.?允许你将流数据导入你自己的C语言程序。 RAW。 允许你载入原始数据到其他应用程序做进一步分析。显示类似与ASCII设置。但“save As”将会保存为二进制文件